1. なぜVPNは最初にあなたを遅くするのか

VPNなしでは、あなたのデータはデバイスと目的のサーバーの間を最も直接的なルートで移動します。VPNを追加すると、すべてのパケットは3つの追加ステップを経なければなりません:

暗号化。 すべての送信パケットは、出発する前にデバイス上で暗号化されます。暗号化が重いほど、CPUの時間が多くかかり、これはモバイルハードウェアではすぐに影響が出ます。

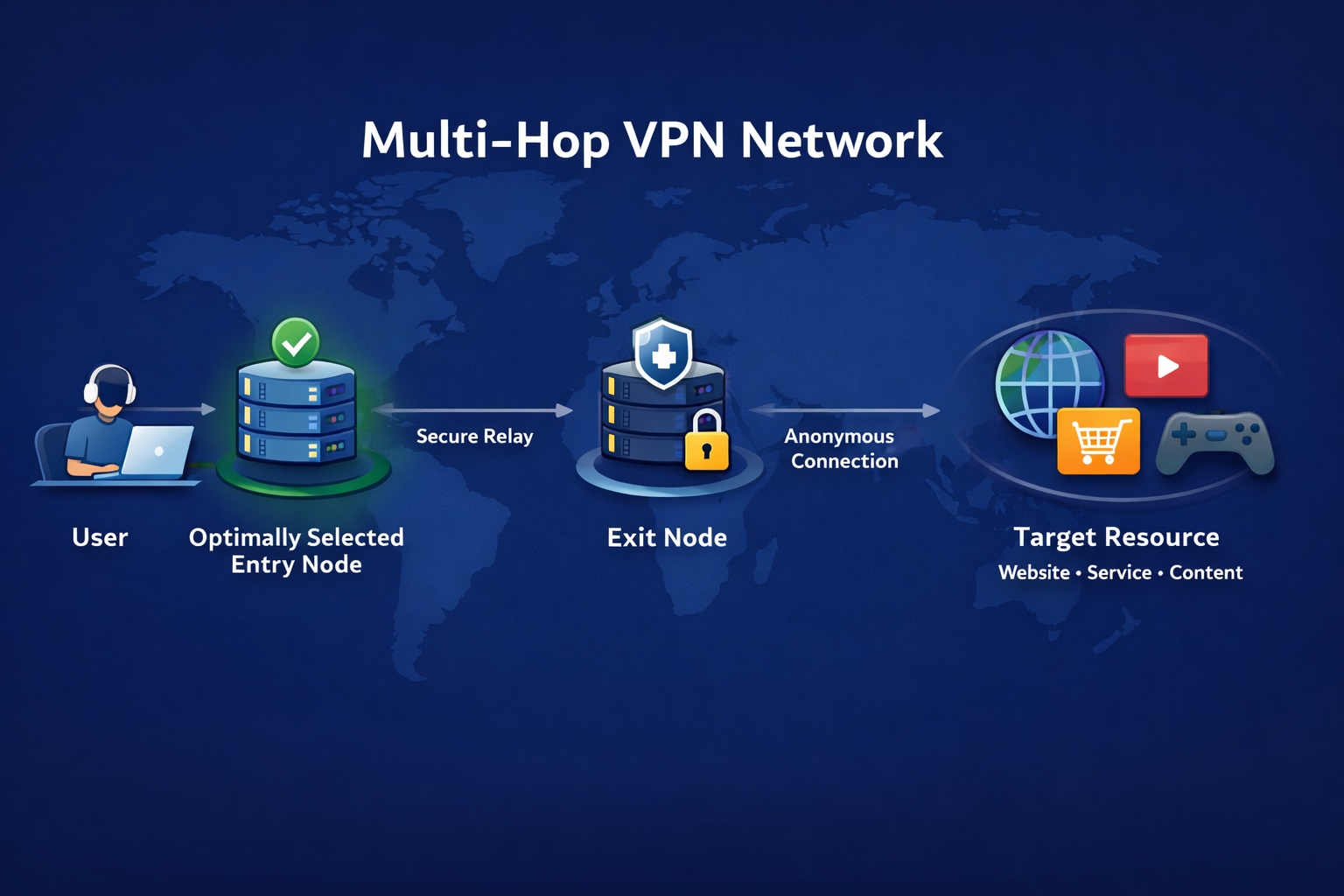

再ルーティング。 目的地に直接行くのではなく、最初にVPNサーバーに到達し、その後に転送されます。その追加のホップは、実際の遅延を加えます — 物理法則を回避する方法はありません。

プロトコルオーバーヘッド。 異なるプロトコルはデータを異なる方法でパッケージ化します。いくつかはスリムで効率的ですが、他は多くのハンドシェイクやヘッダーデータを詰め込むため、実際のコンテンツのバイトが移動する前に帯域幅を消費します。

CloudflareのVPN技術文書によると、暗号化オーバーヘッドとプロトコル効率は、パフォーマンスの2つの最大の変数です — ほとんどの場合、サーバー数や地理的カバレッジよりも影響が大きいです。

2. 主なVPNプロトコルの説明

速度を比較する前に、各プロトコルが何であり、何のために作られたのかを説明します。

WireGuard

WireGuardは、今日広く使用されている最も高速なVPNプロトコルです。2019年にリリースされ、現代の暗号技術を用いてゼロから構築されました — 暗号化にはChaCha20、鍵交換にはCurve25519を使用し、オペレーティングシステムのカーネル内で直接実行されるため、古いプロトコルが避けられない処理層を省略します。そのコードベースは約4,000行で、OpenVPNの70,000行以上と比較されます。コードが少ないほど攻撃面が少なく、監査が容易で、CPUオーバーヘッドが顕著に低くなります。WireGuardプロジェクトは、その設計目標を「シンプルで、速く、現代的」と説明しており、ベンチマークでは常にこの3つを達成しています。

IKEv2 / IPsec

IKEv2/IPsecは、企業やモバイル環境での支配的なVPN標準です。IPsecはネットワーク層で暗号化を処理し、IKEv2は鍵交換を管理します — これは20年以上の実際の展開で洗練されたペアリングです。ほとんどのオペレーティングシステムはIKEv2をネイティブに実装しているため、Windows、macOS、iOS、Androidではクライアントソフトウェアが必要ありません。モバイルユーザーにとっての際立った特徴はMOBIKEです:デバイスがWi-Fiとセルラーの間で切り替わると、VPNセッションはユーザーの介入なしにほぼ瞬時に再確立されます。パフォーマンスは堅実で、通常はOpenVPNよりも速く、ほとんどの現代デバイスでハードウェアアクセラレーションが利用可能です。IKEv2仕様(RFC 7296)はIETFによって維持され、ルーターやファイアウォールで広くサポートされています。

TUIC / QUIC

TUICは、QUICの上に構築されたプロキシプロトコルです — これはHTTP/3を支える同じトランスポート層で、もともとはGoogleによって開発されました。TCPベースのプロトコルとは異なり、QUICはUDP上で実行され、パケット損失をストリームごとに処理します:1つのデータストリームがパケットを失うと、そのストリームだけが一時停止し、他のすべては移動を続けます。パケット損失とジッターが現実の事実である長距離またはモバイル接続では、その動作が知覚される速度と安定性に測定可能な違いをもたらします。

Shadowsocks

Shadowsocksは、現代のストリーム暗号を使用してSOCKS5ベースのトンネルを通じてトラフィックをルーティングする暗号化プロキシプロトコルです — 通常はChaCha20-Poly1305またはAES-256-GCMです。2012年に最初にリリースされ、それ以来積極的にメンテナンスされており、大規模なオープンソースエコシステムがあります。アプリケーション層で暗号化するため、オーバーヘッドが低く、スプリットルーティングセットアップともうまく統合されます。公式Shadowsocksプロジェクトは広く展開されており、ほとんどのマルチプロトコルVPNクライアントによってサポートされています。

OpenVPN

OpenVPNは2001年以来、企業VPNインフラストラクチャのバックボーンです。TLS/SSLを使用して暗号化を行い、UDPとTCPの両方のトランスポートをサポートします — この区別はパフォーマンスにとって重要です。OpenVPNの公式文書は、オーバーヘッドが低いため、ほとんどの使用ケースでUDPを推奨していますが、TCPモードは速度の代わりに信頼性を優先します。どちらのモードも生のスループットでは現代の代替手段に劣りますが、OpenVPNの比類のない互換性は企業環境での関連性を保ちます。

3. プロトコル速度比較

以下のチャートは、独立してベンチマークされたデータと複数のソースからの公表された推定値を組み合わせたものです。データの質はプロトコルによって異なります — チャートの注釈にあるソースティアの伝説を参照してください。

Shadowsocksの注記: Shadowsocksの大規模なGbpsベンチマークは存在しません。~650 Mbpsの数値は、その軽量アーキテクチャ(アプリケーション層の暗号化のみ、トンネルオーバーヘッドなし)に基づいた推定です。低帯域幅接続での独立したテストは、ベースラインに対して約89〜92%の速度保持を示しています。

| プロトコル | 速度保持 | 追加遅延 | 最適な用途 |

|---|---|---|---|

| WireGuard | ~85–92% | +5–15 ms | 日常使用、ストリーミング、ゲーム |

| TUIC (QUIC) | ~80–88% | +8–20 ms | モバイルネットワーク、高パケット損失リンク |

| IKEv2 / IPsec | ~60–80% 推定 | 企業、ネイティブOSサポート、ローミング | |

| Shadowsocks | ~75–85% 推定 | 軽量な暗号化プロキシ | |

| OpenVPN (UDP) | ~28–45% | +20–50 ms | 企業VPN、ファイアウォール通過 |

| OpenVPN (TCP) | ~25–38% | +30–80 ms | 速度より安定性、レガシーネットワーク |

速度保持 = VPNありの測定スループット ÷ VPNなしのベースラインスループット、1 Gbpsのテストリンクで。IKEv2およびShadowsocksの「推定」とマークされた数値は、単一の制御ベンチマークがない複数のソースからの推定です。実際の結果はサーバーの場所、ネットワーク条件、およびデバイスのハードウェアによって異なります。

4. VPN速度に影響を与える他の要因

プロトコルを正しく選ぶことが第一歩です。これらの要因が、その潜在能力を実際にどれだけ見ることができるかを決定します。

サーバーの距離

物理学が下限を設定します。光がファイバーを通過するのに、シンガポールから日本まで約7ms、アメリカ西海岸まで約170msかかります。地理的に近いサーバーに接続することで、ほぼ常に遅延が低く、実際の速度が向上します。ITUのネットワークインフラデータは、アジア太平洋地域の国境を越えた遅延が海底ケーブルのルーティングによって大きく影響を受けることを示しており、地元のサーバーの可用性が実用的な優先事項であることを示しています。

サーバーの負荷

サーバーを共有するユーザーが多いほど、各ユーザーが得られる帯域幅は少なくなります。ピーク時間 — 例えば、ストリーミング需要が急増するアメリカのプライムタイムの夕方 — は、速いプロトコルでもパフォーマンスを著しく低下させる可能性があります。質の高いVPNプロバイダーは、リアルタイムの負荷分散を行い、混雑していないノードに自動的にルーティングします。

ローカルネットワークの質

VPNは不安定さを増幅し、平滑化するものではありません。接続に高いベースラインのパケット損失がある場合、TCPベースのプロトコルは不均衡に苦しみます — すべての失われたパケットは再送信を引き起こし、全ストリームが停止します。TUICのようなQUICベースのプロトコルは、ストリームごとに損失を処理するため、不安定な接続での耐障害性が大幅に向上します。

デバイスのパフォーマンス

暗号化と復号化はCPU集約的です。古い電話や低価格のルーターでは、プロセッサがネットワークよりもボトルネックになる可能性があります。WireGuardの公式ベンチマークは、同一ハードウェア上でOpenVPNと比較して著しく低いCPU使用率を示しており、これによりモバイルデバイスでのバッテリー寿命も向上します。IKEv2/IPsecは、ほとんどの現代デバイスでAES-NIハードウェアアクセラレーションの恩恵を受けており、実際の使用でWireGuardとのギャップを部分的に埋めています。

サーバーの帯域幅

どのプロトコルも、パワー不足のサーバーを修正することはできません。これが、同じプロトコルがVPNプロバイダーによって非常に異なるパフォーマンスを示す理由です — 上流のパイプは暗号化層と同じくらい重要です。サービスを評価する際には、ノードの帯域幅仕様や、自社のインフラを運営しているのか、第三者のホスティングに依存しているのかを確認する価値があります。

5. VPNが実際に速度を上げる唯一のシナリオ

直感に反するように聞こえますが、実際に起こります。一部のISPは、特定の種類のトラフィック — P2Pダウンロード、国境を越えた接続、または高帯域幅のストリーミング — を制限するために、サービス品質(QoS)と呼ばれる技術を使用します。あなたのトラフィックがVPNトンネル内で暗号化されると、ISPはそれがどのタイプのトラフィックであるかを特定できなくなるため、制限ルールが適用されません。その結果、VPNを使用すると接続が実際に速くなります。

複数の独立した組織の研究は、この効果を文書化しています — 特定のISPのNetflixやYouTubeの速度は、VPNを介して測定された場合、20〜40%高くなることがあり、特にISPの制限ロジックが回避されるためです。

これが最も見られるのは:

- P2Pトラフィックを制限する寮やオフィスのネットワーク

- 国境を越えた帯域幅制限のあるISP

- ピーク時間にストリーミングが優先されない接続

6. TUNモード vs. システムプロキシ — ほとんどの人が見逃す設定

VPNをオンにして特定のアプリがまだ遅く感じたり接続できなかった場合、その問題はVPN自体ではなく、実行しているモードにあるかもしれません。

システムプロキシモードは、プロキシ設定を明示的にサポートするアプリからのトラフィックのみをルーティングします — 通常はブラウザです。ゲーム、ダウンロードマネージャー、システムアップデーター、およびほとんどのバックグラウンドプロセスは、VPNトンネルを完全にバイパスしてインターネットに直接接続します。

TUNモードは、OSレベルで仮想ネットワークアダプターを作成し、デバイス上のすべてのアプリからのトラフィックをキャプチャします — 例外はありません。これはより完全なソリューションですが、プロキシモードよりもわずかに多くのCPUを消費し、バッテリーをわずかに早く消耗します。

VPNがアクティブな状態でアプリが期待通りに動作しない場合、問題が他にあると仮定する前にTUNモードが有効になっているかどうかを確認してください。

7. 実際に使用すべきプロトコルはどれか?

以下は、使用ケースに合ったプロトコルをマッチさせる方法です:

- 一般的な日常使用: WireGuardがデフォルトの選択肢です。速く、監査が行き届いており、他のすべてに対するパフォーマンスの利点は無視できません。

- 企業または法人ネットワーク: IKEv2/IPsecが標準です — すべての主要なオペレーティングシステムでネイティブにサポートされ、ファイアウォールとの互換性が広く、ネットワーク切り替えを優雅に処理します。

- モバイルまたは不安定な接続: TUICのQUIC基盤は、Wi-Fiとセルラーの間を移動する際に大幅に安定性を向上させます。IKEv2もMOBIKE拡張によりローミングをうまく処理します。

- 完全なトンネルオーバーヘッドなしの軽量プロキシ: Shadowsocksは速く、暗号化されており、特定のトラフィックのみをプロキシしたいスプリットルーティングセットアップともうまく統合されます。

- すべてのアプリをカバーする必要がある場合: クライアントがTUNモードをサポートしていることを確認してください — そうでないと、一部のアプリがトンネルの外で完全に接続されます。

- 速度より安定性を重視: TCP上のOpenVPNは、制限のあるまたは予測不可能なネットワークで最も信頼性の高いオプションですが、速度のトレードオフは重要です。

結論

すべてのVPNはある程度あなたを遅くします — それは避けられません。しかし、適切に選択されたプロトコルと不適切にマッチしたプロトコルの間のギャップは非常に大きいです。WireGuardはパフォーマンスの基準を設定し、IKEv2/IPsecはネイティブOSサポートを持つ企業の作業馬です。TUICはモバイルおよび長距離リンクでより良いパフォーマンスを発揮し、Shadowsocksは最小限のオーバーヘッドで迅速な暗号化プロキシを提供し、TCP上のOpenVPNは互換性が他のすべてを上回る狭いシナリオに適しています。

プロトコルだけでなく、その背後にあるインフラも同様に重要です。サーバーの近接性、利用可能な帯域幅、負荷分散は、プロトコルの上限にどれだけ到達できるかを決定します。VPNサービスを比較する際には、これらの要因も価格と同じくらい注意深く検討する価値があります。

Surflareについて

プロトコルを手動で設定する時間をかけたくない場合は、Surflareを検討してください。これは、実際のネットワーク条件に最適化されたトランスポートプロトコルを使用しており、高遅延、高パケット損失接続でも耐えられるように構築されています。クライアントは自動的に最適なルートを選択するため、どのプロトコルやノードを選ぶべきかを考える必要はありません。Windows、macOS、iOS、Androidで利用可能です。

Sivor Veyron

Sivor Veyron