1. 为什么 VPN 会让你变慢

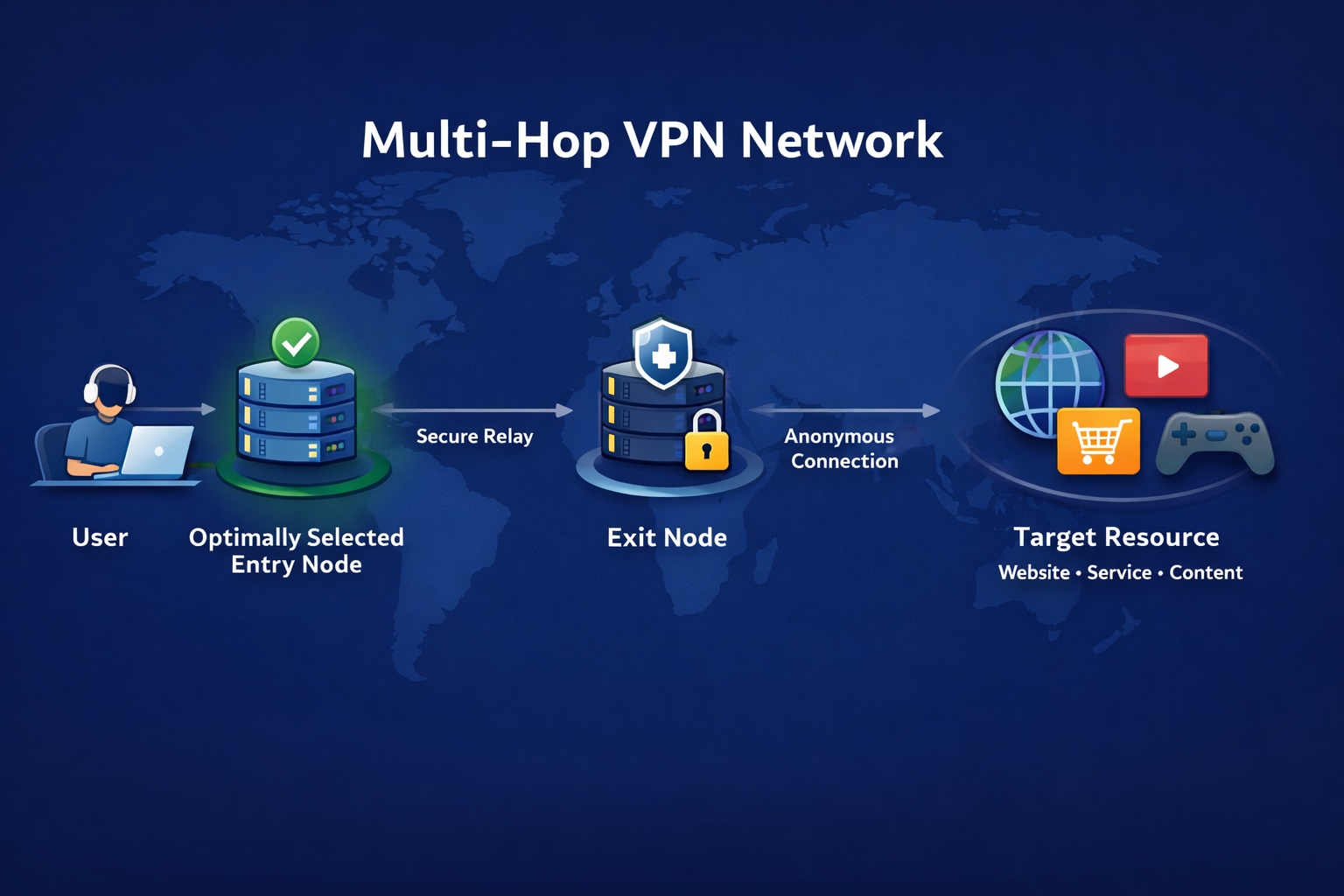

没有 VPN 时,你的数据在设备和目标服务器之间采取最直接的路线。加入 VPN 后,每个数据包必须经过三个额外的步骤:

加密。 每个外发数据包在离开设备之前都会被加密。加密越重,所需的 CPU 时间就越多——在移动硬件上,这种消耗很快就会累积。

重定向。 你的流量不会直接到达目标,而是首先到达 VPN 服务器,然后再被转发。这额外的跳转增加了实际的延迟——这是物理定律无法避免的。

协议开销。 不同的协议以不同的方式打包你的数据。有些协议精简高效;而其他协议则包含了大量的握手和头部数据,以至于在你的实际内容移动之前就消耗了带宽。

根据 Cloudflare 的 VPN 技术文档,加密开销和协议效率是两个最大的性能变量——在大多数情况下,比服务器数量或地理覆盖更具影响力。

2. 主要 VPN 协议解释

在比较速度之前,先了解每个协议是什么以及它的设计目的。

WireGuard

WireGuard 是目前广泛使用的最快 VPN 协议。它于 2019 年发布,从头开始构建,采用现代密码学——使用 ChaCha20 进行加密,Curve25519 进行密钥交换——并直接在操作系统内核中运行,省去了旧协议无法避免的处理层。其代码库约为 4,000 行,而 OpenVPN 超过 70,000 行。更少的代码意味着更少的攻击面,更容易审计,并且 CPU 开销明显更低。WireGuard 项目 将其设计目标描述为“简单、快速和现代”——在基准测试中,它始终在这三方面表现出色。

IKEv2 / IPsec

IKEv2/IPsec 是企业和移动环境中主导的 VPN 标准。IPsec 处理网络层的加密,而 IKEv2 管理密钥交换——这是经过二十年实际部署精炼出来的配对。大多数操作系统原生支持 IKEv2,这意味着在 Windows、macOS、iOS 和 Android 上不需要客户端软件。它对移动用户的突出特点是 MOBIKE:当设备在 Wi-Fi 和蜂窝之间切换时,VPN 会话几乎立即重新建立,无需用户干预。性能稳定——通常比 OpenVPN 更快,且大多数现代设备支持硬件加速。IKEv2 规范 (RFC 7296) 由 IETF 维护,并在路由器和防火墙中得到广泛支持。

TUIC / QUIC

TUIC 是建立在 QUIC 之上的代理协议——同样的传输层支持 HTTP/3,最初由 Google 开发。与基于 TCP 的协议不同,QUIC 通过 UDP 运行,并逐流处理数据包丢失:如果一个数据流丢失了一个数据包,只有该流会暂停,而其他一切仍在继续。在长距离或移动连接中,数据包丢失和抖动是常态,这种行为在感知速度和稳定性上产生了可测量的差异。

Shadowsocks

Shadowsocks 是一种加密代理协议,通过使用现代流密码(通常是 ChaCha20-Poly1305 或 AES-256-GCM)通过基于 SOCKS5 的隧道路由流量。它于 2012 年首次发布,自那时以来一直在积极维护,并拥有庞大的开源生态系统。由于它在应用层而非操作系统层进行加密,因此开销较低,并且与分流设置集成良好。官方 Shadowsocks 项目 得到了广泛部署,并被大多数多协议 VPN 客户端支持。

OpenVPN

自 2001 年以来,OpenVPN 一直是企业 VPN 基础设施的支柱。它使用 TLS/SSL 进行加密,并支持 UDP 和 TCP 传输——这一区别对性能有显著影响。OpenVPN 自身的文档 推荐在大多数用例中使用 UDP,因为开销较低,而 TCP 模式则优先考虑可靠性,速度相对较慢。两种模式在原始吞吐量上都落后于现代替代方案,但 OpenVPN 无与伦比的兼容性使其在企业环境中保持相关性。

3. 协议速度比较

下表结合了独立基准测试的数据和来自多个来源的发布估计。数据质量因协议而异——请参见图表注释中的来源层级图例。

Shadowsocks 注: Shadowsocks 没有大规模的 Gbps 基准测试。~650 Mbps 的数据是基于其轻量架构(仅应用层加密,没有隧道开销)相对于已验证协议的估计。独立测试在低带宽连接上显示大约 89–92% 的速度保持率与基线相比。

| 协议 | 速度保持率 | 增加的延迟 | 最佳适用场景 |

|---|---|---|---|

| WireGuard | ~85–92% | +5–15 ms | 日常使用、流媒体、游戏 |

| TUIC (QUIC) | ~80–88% | +8–20 ms | 移动网络、高数据包丢失链路 |

| IKEv2 / IPsec | ~60–80% 估计 | 企业、原生操作系统支持、漫游 | |

| Shadowsocks | ~75–85% 估计 | 轻量级加密代理 | |

| OpenVPN (UDP) | ~28–45% | +20–50 ms | 企业 VPN、防火墙穿越 |

| OpenVPN (TCP) | ~25–38% | +30–80 ms | 稳定性优先于速度、遗留网络 |

速度保持率 = 使用 VPN 的测量吞吐量 ÷ 没有 VPN 的基线吞吐量,在 1 Gbps 测试链路上。标记为“估计”的 IKEv2 和 Shadowsocks 数据是来自多个来源的估计,没有单一的受控基准。实际结果因服务器位置、网络条件和设备硬件而异。

4. 影响 VPN 速度的其他因素

选择正确的协议是第一步。这些因素决定了你在实践中实际看到的潜力有多少。

服务器距离

物理学设定了底线。光通过光纤从新加坡到日本大约需要 7 毫秒,而到达美国西海岸大约需要 170 毫秒。连接到地理上更接近你的服务器几乎总是会导致更低的延迟和更好的实际速度。国际电信联盟网络基础设施数据 显示,亚太地区的跨境延迟受到海底电缆路由的严重影响——这使得本地服务器的可用性成为一个实际优先事项,而不仅仅是一个锦上添花的选择。

服务器负载

共享同一服务器的用户越多,每个用户获得的带宽就越少。高峰时段——例如美国黄金时段的晚上,当流媒体需求激增时——即使在快速协议上也会明显降低性能。优质的 VPN 提供商通过实时负载均衡来处理这个问题,自动将你路由到负载较少的节点。

你的本地网络质量

VPN 会放大不稳定性,而不是平滑它。如果你的连接有较高的基线数据包丢失,基于 TCP 的协议会受到不成比例的影响——每个丢失的数据包都会触发整个流的重传。基于 QUIC 的协议如 TUIC 在每个流的基础上处理丢失,这使得它们在不可靠连接上显著更具弹性。

设备性能

加密和解密是 CPU 密集型的。在旧手机或预算路由器上,处理器可能会成为瓶颈,甚至在网络之前。WireGuard 的官方基准测试 显示,与相同硬件上的 OpenVPN 相比,CPU 利用率显著更低——这也意味着在移动设备上更好的电池续航。IKEv2/IPsec 在大多数现代设备上受益于 AES-NI 硬件加速,部分缩小了与 WireGuard 在实际使用中的差距。

服务器带宽

没有协议可以修复一个性能不足的服务器。这就是为什么同一协议在不同 VPN 提供商之间的表现可能非常不同——上游带宽与加密层同样重要。在评估服务时,值得查看他们的节点带宽规格,以及他们是否运营自己的基础设施或依赖第三方托管。

5. VPN 实际上可以加速的唯一场景

这听起来违反直觉,但确实会发生。一些 ISP 限制特定类型的流量——P2P 下载、跨境连接或高带宽流媒体——使用一种称为服务质量 (QoS) 的技术。当你的流量在 VPN 隧道内加密时,ISP 无法再识别流量类型,因此限速规则不再适用。结果是:你的连接在开启 VPN 时实际上变得更快。

多家独立组织的研究 记录了这一现象——在美国和亚洲部分地区的某些 ISP 上,Netflix 和 YouTube 的速度通过 VPN 测量比没有 VPN 时高出 20–40%,特别是因为 ISP 的限速逻辑被绕过。

你最有可能在以下情况下看到这种情况:

- 限制 P2P 流量的宿舍或办公室网络

- 具有跨境带宽上限的 ISP

- 在高峰时段流媒体被降级的任何连接

6. TUN 模式与系统代理——大多数人忽视的设置

如果你曾经开启 VPN 后发现某些应用仍然感觉缓慢或无法连接,问题可能不在于 VPN 本身——而在于它运行的模式。

系统代理模式 仅路由来自明确支持代理设置的应用的流量——通常是浏览器。游戏、下载管理器、系统更新程序和大多数后台进程直接连接到互联网,完全绕过 VPN 隧道。

TUN 模式 在操作系统级别创建一个虚拟网络适配器,捕获来自设备上每个应用的所有流量——没有例外。这是一个更完整的解决方案,尽管它消耗的 CPU 略多,并且比代理模式稍微更快地耗电。

如果在 VPN 激活时某个应用没有按预期工作,请检查 TUN 模式是否已启用,而不是假设问题出在其他地方。

7. 你应该使用哪个协议?

以下是如何将正确的协议与使用案例匹配:

- 一般日常使用: WireGuard 是默认选择。它快速、经过良好审计,并且相对于其他协议的性能优势难以忽视。

- 企业或公司网络: IKEv2/IPsec 是标准——在所有主要操作系统上原生支持,与防火墙广泛兼容,并且能够优雅地处理网络切换。

- 移动或不稳定的连接: TUIC 的 QUIC 基础使其在 Wi-Fi 和蜂窝之间切换时显著更稳定。由于其 MOBIKE 扩展,IKEv2 也能很好地处理漫游。

- 轻量级代理而不需要完整隧道开销: Shadowsocks 快速且加密,并且与仅想代理特定流量的分流设置集成良好。

- 需要覆盖所有应用: 确保你的客户端支持 TUN 模式——否则某些应用将完全在隧道外连接。

- 稳定性优先于速度: OpenVPN over TCP 是在限制或不可预测网络上最可靠的选择,尽管速度的折衷是显著的。

结论

每个 VPN 在某种程度上都会让你变慢——这是不可避免的。但选择一个合适的协议与一个不匹配的协议之间的差距可能是巨大的。WireGuard 设置了性能基准;IKEv2/IPsec 是企业的主力军,具有原生操作系统支持;TUIC 在移动和长距离链路上表现更好;Shadowsocks 提供快速的加密代理,开销最小;而 OpenVPN over TCP 适用于兼容性优先于其他一切的狭窄场景。

除了协议,背后的基础设施同样重要。服务器的接近性、可用带宽和负载均衡都决定了你实际能达到的协议上限。在比较 VPN 服务时,这些因素值得至少与价格同样的关注。

关于 Surflare

如果你不想花时间手动配置协议,可以看看 Surflare。它使用一种针对现实网络条件优化的传输协议——旨在在高延迟、高数据包丢失的连接上保持稳定。客户端会自动选择最佳可用路径,因此你无需考虑选择哪个协议或节点。支持 Windows、macOS、iOS 和 Android。

Sivor Veyron

Sivor Veyron