OpenClaw a franchi les 260 000 étoiles GitHub début 2026, en faisant l'un des projets open-source à la croissance la plus rapide jamais. Les développeurs l'appellent « Claude avec des mains » — il ne se contente pas de répondre à des questions, il fait réellement avancer les choses.

Pour les équipes de croissance et les opérateurs solitaires gérant plusieurs comptes sociaux, l'attrait est évident : un seul agent IA fonctionnant 24/7, gérant X, Reddit et Telegram par le biais de commandes en langage naturel, sans besoin de changer de tableau de bord.

Cependant, la réalité est que faire fonctionner OpenClaw de manière fiable sur les plateformes sociales nécessite plus que de simplement l'installer. Ce guide couvre le côté infrastructure — les éléments qui déterminent si votre configuration dure deux jours ou deux ans.

Ce que OpenClaw peut réellement faire

Une fois connecté à vos comptes sociaux, OpenClaw gère des tâches qui nécessiteraient normalement une attention manuelle constante :

X (Twitter) : Publication programmée, surveillance des mots-clés, réponses automatisées, suivi des sujets tendance et analyses de compte.

Reddit : Surveillance des sous-reddits, résumés des publications populaires, engagement communautaire et publication croisée. Reddit se connecte via Composio MCP, vous permettant de donner des commandes directement depuis Telegram ou WhatsApp sans jamais ouvrir Reddit.

Telegram : l'intégration native la plus complète d'OpenClaw. Configurez un bot via BotFather, connectez-le à OpenClaw, et vous obtenez des diffusions automatisées, des réponses intelligentes, des messages programmés et une gestion multi-groupes — le tout sans toucher à un tableau de bord.

Les trois plateformes fonctionnent simultanément à travers la même instance d'OpenClaw. Un exemple pratique : envoyez un message à OpenClaw sur Telegram disant « Trouvez les 3 meilleures publications sur r/entrepreneur aujourd'hui, résumez-les, puis réécrivez la meilleure pour X et publiez-la » — il extrait les données de Reddit, résume, réécrit et publie, sans aucune autre intervention de votre part.

Comment installer OpenClaw

OpenClaw fonctionne sur Linux, macOS, Windows (via WSL2) et Docker. Il existe également une version communautaire entièrement localisée avec des scripts d'installation simplifiés pour différents environnements. Pour les étapes d'installation et la configuration initiale, référez-vous à :

- Documentation officielle → openclaw.ai

- Guides communautaires (GitHub) → awesome-openclaw-tutorial

Obstacle n°1 : Bien configurer le réseau

C'est ici que la plupart des configurations échouent avant même de commencer.

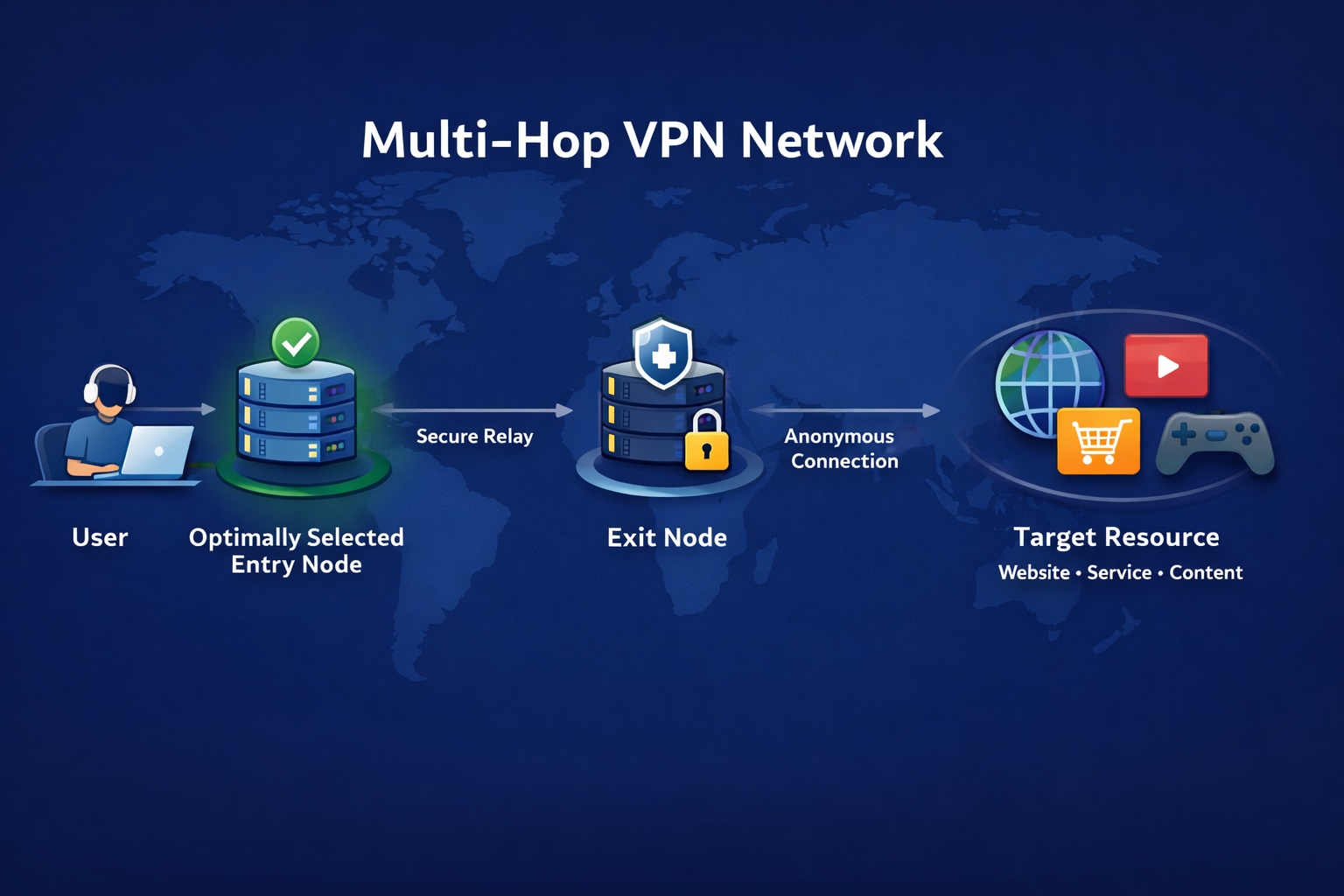

Les API de X et Reddit sont inaccessibles depuis certaines régions sans VPN. Telegram a une portée partielle dans certaines zones, mais les connexions sont instables. Si vous exécutez OpenClaw sur un serveur sans couverture VPN adéquate, les appels API vers les trois plateformes expireront — de manière constante.

La solution la plus propre consiste à installer un client VPN directement sur la machine exécutant OpenClaw. Surflare prend en charge Windows, macOS, Linux, iOS et Android. Une fois actif, il établit un tunnel au niveau système — tout le trafic sortant d'OpenClaw passe automatiquement par lui, sans configuration de proxy requise à l'intérieur d'OpenClaw lui-même.

Au-delà de la connectivité de base, la stabilité de la connexion compte plus que la vitesse pour un agent toujours actif. Les tâches d'OpenClaw peuvent s'exécuter pendant plusieurs minutes de manière continue. Si la connexion tombe en cours de tâche, le travail échoue, le contexte est perdu et il recommence. Un VPN qui maintient une connexion stable sous une charge soutenue vaut plus qu'un VPN rapide mais intermittent.

Une fois votre VPN actif, vérifiez qu'il fonctionne réellement au niveau système — pas seulement dans le navigateur. Exécutez curl -I https://api.twitter.com et curl -I https://www.reddit.com depuis votre terminal. Une réponse 200 ou 301 confirme que la connexion est active. Si vous obtenez toujours des expirations, vérifiez si votre client VPN est configuré pour acheminer tout le trafic (mode global), pas seulement le trafic du navigateur.

Obstacle n°2 : La qualité de l'IP détermine combien de temps vos comptes survivent

Accéder à l'API est une chose. L'adresse IP d'où vous venez est un tout autre problème.

Selon les recherches de CrowdStrike, l'augmentation des déploiements d'OpenClaw a poussé un grand nombre d'instances sur des serveurs cloud — ce qui signifie des IP de centre de données. X et Reddit ont eu des plages d'IP de centre de données signalées pendant des années. De plus, le système de risque de X analyse les empreintes JA3/JA4 TLS et les graphes d'association IP à travers les comptes. Exécuter de l'automatisation depuis une IP de centre de données partagée est un chemin rapide vers la limitation de taux et les interdictions permanentes.

Les IP résidentielles proviennent de véritables connexions haut débit domestiques. Pour les systèmes de risque des plateformes, elles sont indiscernables des utilisateurs réguliers — ce qui est précisément le but. Si vous n'êtes pas sûr du type d'IP que vous utilisez actuellement, vérifiez whoer.net ou ip.sb — les deux vous indiqueront si votre IP est signalée comme étant de centre de données, VPN ou résidentielle.

Les nœuds résidentiels de Surflare acheminent le trafic via de vraies connexions haut débit, rendant l'activité automatisée significativement plus difficile à détecter pour les plateformes. Si vous gérez plusieurs comptes, appliquez une règle un compte-une IP : changez les nœuds Surflare entre les comptes pour vous assurer que chacun sort d'une IP distincte, ce qui empêche la corrélation entre comptes qui déclenche des interdictions en masse.

Ne négligez pas le comportement : Comment ne pas être signalé

Même avec la bonne IP, des modèles de comportement mécaniques sont un indice. Les systèmes de détection de X sont réglés pour attraper exactement le type de planification rigide auquel les outils d'automatisation se réfèrent par défaut.

Ajoutez une variance de timing. Au lieu de publier exactement à 9h00 chaque jour, demandez à OpenClaw de publier « quelque part entre 8h30 et 9h30 ». Vous pouvez le faire en langage courant — dites simplement à OpenClaw quelle plage vous voulez, et il gère la logique de planification lui-même. Si vous configurez des tâches basées sur Cron, visez des intervalles aléatoires de 2 à 5 minutes entre les actions, et des fenêtres aléatoires de 1 à 2 heures entre les publications plutôt que des horodatages fixes.

Respectez les limites de taux de la plateforme. Sur X, les nouveaux comptes ne devraient suivre pas plus de 50 comptes par jour ; les comptes établis pas plus de 200. Gardez les likes en dessous de 30 par heure. Ce ne sont pas des blocs codés en dur — ce sont des seuils où le comportement automatisé est signalé pour examen.

Gardez les sessions actives. Se connecter à chaque fois que vous exécutez une tâche est un signal d'alerte. X est particulièrement sensible aux connexions provenant de « nouveaux appareils ». Conservez vos cookies de session et maintenez l'état de connexion actif entre les tâches — cela fait déjà une différence significative dans la longévité des comptes.

Variez votre contenu. Répéter exactement le même texte dans les publications est l'un des moyens les plus rapides d'être signalé. Utilisez le modèle IA connecté d'OpenClaw (Claude ou DeepSeek fonctionnent tous les deux bien ici) pour réécrire chaque publication avec une variation significative dans la formulation et la structure avant qu'elle ne soit publiée.

Sécurité : Ne négligez pas cette partie

OpenClaw a accès à votre email, vos fichiers, vos dépôts de code et votre navigateur. Une instance compromise n'est pas seulement une nuisance — c'est une exposition sérieuse.

Les recherches de Bitsight ont trouvé plus de 30 000 instances OpenClaw exposées à Internet public dans une seule période d'analyse (du 27 janvier au 8 février), beaucoup d'entre elles acceptant des commandes de quiconque les trouvait.

Fin janvier 2026, une vulnérabilité critique a été divulguée : CVE-2026-25253 (CVSS 8.8). Les attaquants pouvaient voler des jetons d'authentification via des paramètres d'URL et prendre le contrôle total de l'instance. Le correctif a été expédié le 29 janvier — si vous exécutez une version plus ancienne, mettez à jour immédiatement.

Quelques bases non négociables : ne jamais exposer le port 18789 à Internet public ; définir dmPolicy sur pairing ou allowlist, pas sur open ; exécuter openclaw security audit périodiquement pour détecter les erreurs de configuration avant qu'elles ne deviennent des problèmes.

Le mot de la fin

OpenClaw est véritablement capable d'exécuter une automatisation des médias sociaux multi-plateformes à un niveau qui nécessitait auparavant des outils et des équipes dédiés. Mais l'infrastructure qui la sous-tend — accès réseau, qualité de l'IP, gestion des sessions, configuration de sécurité — détermine si cette automatisation fonctionne pendant une semaine ou indéfiniment.

Un VPN ne concerne pas seulement le contournement des restrictions géographiques ici. C'est la couche réseau sur laquelle repose l'ensemble de votre pile d'automatisation. Si vous avez besoin d'un VPN avec un support client multi-plateforme complet et des nœuds IP résidentiels conçus pour des charges de travail toujours actives, Surflare mérite d'être considéré.

Sivor Veyron

Sivor Veyron