1. Pourquoi les VPN vous ralentissent dès le départ

Sans VPN, vos données prennent le chemin le plus direct entre votre appareil et le serveur de destination. Ajoutez un VPN dans l'équation, et chaque paquet doit passer par trois étapes supplémentaires :

Chiffrement. Chaque paquet sortant est chiffré sur votre appareil avant de partir. Plus le chiffrement est lourd, plus cela prend de temps CPU — et cela s'accumule rapidement sur le matériel mobile.

Redirection. Au lieu d'aller directement à la destination, votre trafic passe d'abord par le serveur VPN, puis est transféré. Ce saut supplémentaire ajoute une latence réelle — il n'y a pas moyen d'échapper à la physique.

Surcharge de protocole. Différents protocoles emballent vos données différemment. Certains sont légers et efficaces ; d'autres intègrent tellement de négociations et de données d'en-tête qu'ils consomment de la bande passante avant qu'un seul octet de votre contenu réel ne soit transmis.

Selon la documentation technique VPN de Cloudflare, la surcharge de chiffrement et l'efficacité du protocole sont les deux plus grandes variables de performance — plus impactantes, dans la plupart des cas, que le nombre de serveurs ou la couverture géographique.

2. Les principaux protocoles VPN expliqués

Avant de comparer les vitesses, voici ce que chaque protocole est et ce pour quoi il a été conçu.

WireGuard

WireGuard est le protocole VPN le plus rapide en usage généralisé aujourd'hui. Lancé en 2019, il a été construit de zéro avec une cryptographie moderne — ChaCha20 pour le chiffrement, Curve25519 pour l'échange de clés — et fonctionne directement dans le noyau du système d'exploitation, éliminant une couche de traitement que les anciens protocoles ne peuvent pas éviter. Son code source compte environ 4 000 lignes, contre plus de 70 000 pour OpenVPN. Moins de code signifie moins de surfaces d'attaque, une vérification plus facile et une surcharge CPU nettement inférieure. Le projet WireGuard décrit son objectif de conception comme « simple, rapide et moderne » — et dans les benchmarks, il répond systématiquement aux trois critères.

IKEv2 / IPsec

IKEv2/IPsec est la norme VPN dominante dans les environnements d'entreprise et mobiles. IPsec gère le chiffrement au niveau du réseau, tandis qu'IKEv2 gère l'échange de clés — un couplage affiné sur deux décennies de déploiement dans le monde réel. La plupart des systèmes d'exploitation implémentent IKEv2 nativement, ce qui signifie qu'aucun logiciel client n'est requis sur Windows, macOS, iOS et Android. Sa caractéristique remarquable pour les utilisateurs mobiles est MOBIKE : lorsqu'un appareil passe entre le Wi-Fi et le cellulaire, la session VPN se rétablit presque instantanément sans intervention de l'utilisateur. La performance est solide — généralement plus rapide qu'OpenVPN, avec une accélération matérielle disponible sur la plupart des appareils modernes. La spécification IKEv2 (RFC 7296) est maintenue par l'IETF et largement supportée à travers les routeurs et les pare-feu.

TUIC / QUIC

TUIC est un protocole proxy construit sur QUIC — la même couche de transport qui alimente HTTP/3, initialement développée par Google. Contrairement aux protocoles basés sur TCP, QUIC fonctionne sur UDP et gère la perte de paquets flux par flux : si un flux de données perd un paquet, seul ce flux se met en pause tandis que tout le reste continue à avancer. Sur des connexions longue distance ou mobiles où la perte de paquets et le jitter sont des réalités, ce comportement fait une différence mesurable en termes de vitesse perçue et de stabilité.

Shadowsocks

Shadowsocks est un protocole proxy chiffré qui achemine le trafic à travers un tunnel basé sur SOCKS5 en utilisant des chiffrements de flux modernes — typiquement ChaCha20-Poly1305 ou AES-256-GCM. Initialement publié en 2012, il a été activement maintenu depuis et dispose d'un large écosystème open-source. Parce qu'il chiffre au niveau de l'application plutôt qu'au niveau du système d'exploitation, la surcharge est faible et il s'intègre bien dans des configurations de routage fractionné. Le projet officiel Shadowsocks est largement déployé et supporté par la plupart des clients VPN multi-protocoles.

OpenVPN

OpenVPN est l'épine dorsale de l'infrastructure VPN d'entreprise depuis 2001. Il utilise TLS/SSL pour le chiffrement et prend en charge à la fois le transport UDP et TCP — une distinction qui a une importance significative pour la performance. La documentation d'OpenVPN recommande UDP pour la plupart des cas d'utilisation en raison d'une surcharge inférieure, tandis que le mode TCP privilégie la fiabilité au détriment de la vitesse. Les deux modes sont à la traîne par rapport aux alternatives modernes en termes de débit brut, mais la compatibilité inégalée d'OpenVPN le maintient pertinent dans les environnements d'entreprise.

3. Comparaison de la vitesse des protocoles

Le tableau ci-dessous combine des données benchmarkées de manière indépendante avec des estimations publiées provenant de plusieurs sources. La qualité des données varie selon le protocole — voir la légende des niveaux de source dans les notes du tableau.

Remarque Shadowsocks : Aucun benchmark Gbps à grande échelle n'existe pour Shadowsocks. Le chiffre de ~650 Mbps est une estimation basée sur son architecture légère (chiffrement au niveau de l'application uniquement, pas de surcharge de tunnel) par rapport aux protocoles vérifiés. Des tests indépendants sur des connexions à faible bande passante montrent environ 89–92 % de rétention de vitesse par rapport à la base de référence.

| Protocole | Rétention de vitesse | Latence ajoutée | Meilleur pour |

|---|---|---|---|

| WireGuard | ~85–92% | +5–15 ms | Utilisation quotidienne, streaming, jeux |

| TUIC (QUIC) | ~80–88% | +8–20 ms | Réseaux mobiles, liens avec forte perte de paquets |

| IKEv2 / IPsec | ~60–80% est. | Entreprise, support natif du système d'exploitation, itinérance | |

| Shadowsocks | ~75–85% est. | Proxy chiffré léger | |

| OpenVPN (UDP) | ~28–45% | +20–50 ms | VPN d'entreprise, traversée de pare-feu |

| OpenVPN (TCP) | ~25–38% | +30–80 ms | Stabilité plutôt que vitesse, réseaux hérités |

Rétention de vitesse = débit mesuré avec VPN ÷ débit de référence sans VPN, sur un lien de test de 1 Gbps. Les chiffres IKEv2 et Shadowsocks marqués « est. » sont des estimations provenant de plusieurs sources sans un seul benchmark contrôlé. Les résultats réels varient selon l'emplacement du serveur, les conditions réseau et le matériel de l'appareil.

4. Autres facteurs qui affectent la vitesse de votre VPN

Choisir le bon protocole est la première étape. Ces facteurs déterminent combien de ce potentiel vous voyez réellement en pratique.

Distance du serveur

La physique fixe le plancher. La lumière à travers la fibre prend environ 7 ms pour voyager de Singapour à Japon, et environ 170 ms pour atteindre la côte ouest des États-Unis. Se connecter à un serveur géographiquement plus proche de vous entraîne presque toujours une latence plus faible et de meilleures vitesses dans le monde réel. Les données sur l'infrastructure réseau de l'UIT montrent que la latence transfrontalière dans la région Asie-Pacifique est fortement influencée par le routage des câbles sous-marins — rendant la disponibilité des serveurs locaux une priorité pratique, et pas seulement un atout.

Charge du serveur

Plus il y a d'utilisateurs partageant un serveur, moins chaque utilisateur obtient de bande passante. Les heures de pointe — les soirées de grande écoute aux États-Unis, par exemple, lorsque la demande de streaming augmente — peuvent dégrader de manière significative la performance même sur un protocole rapide. Les fournisseurs de VPN de qualité gèrent cela avec un équilibrage de charge en temps réel, vous redirigeant automatiquement vers un nœud moins encombré.

Qualité de votre réseau local

Un VPN amplifie l'instabilité plutôt que de l'aplanir. Si votre connexion a une forte perte de paquets de base, les protocoles basés sur TCP souffrent de manière disproportionnée — chaque paquet perdu déclenche une retransmission qui bloque tout le flux. Les protocoles basés sur QUIC comme TUIC gèrent la perte sur une base par flux, ce qui les rend significativement plus résilients sur des connexions peu fiables.

Performance de l'appareil

Le chiffrement et le déchiffrement sont gourmands en CPU. Sur les anciens téléphones ou les routeurs bon marché, le processeur peut devenir le goulet d'étranglement avant le réseau. Les benchmarks officiels de WireGuard montrent une utilisation CPU nettement inférieure par rapport à OpenVPN sur du matériel identique — ce qui se traduit également par une meilleure autonomie sur les appareils mobiles. IKEv2/IPsec bénéficie de l'accélération matérielle AES-NI sur la plupart des appareils modernes, réduisant partiellement l'écart avec WireGuard dans l'utilisation réelle.

Bande passante du serveur

Aucun protocole ne peut réparer un serveur sous-alimenté. C'est pourquoi le même protocole peut performer très différemment selon les fournisseurs de VPN — le tuyau en amont compte tout autant que la couche de chiffrement. Lors de l'évaluation d'un service, il vaut la peine de se pencher sur les spécifications de bande passante de leurs nœuds et de savoir s'ils exploitent leur propre infrastructure ou s'ils dépendent d'un hébergement tiers.

5. Le seul scénario où un VPN peut réellement accélérer les choses

Ça peut sembler contre-intuitif, mais ça arrive. Certains FAI limitent certains types de trafic — téléchargements P2P, connexions transfrontalières ou streaming à large bande — en utilisant une technique appelée Qualité de Service (QoS). Lorsque votre trafic est chiffré à l'intérieur d'un tunnel VPN, le FAI ne peut plus identifier quel type de trafic il s'agit, donc les règles de limitation ne s'appliquent pas. Le résultat : votre connexion devient en fait plus rapide avec le VPN activé.

Des recherches de plusieurs organisations indépendantes ont documenté cet effet — les vitesses de Netflix et YouTube sur certains FAI aux États-Unis et dans certaines parties de l'Asie ont été mesurées 20–40 % plus élevées via un VPN que sans, spécifiquement parce que la logique de limitation du FAI est contournée.

Vous êtes le plus susceptible de voir cela sur :

- Réseaux de dortoirs ou de bureaux qui limitent le trafic P2P

- FAI avec des plafonds de bande passante transfrontaliers

- Toute connexion où le streaming est dépriorisé pendant les heures de pointe

6. Mode TUN vs. Proxy système — Un paramètre que la plupart des gens manquent

Si vous avez déjà activé un VPN et constaté que certaines applications semblaient toujours lentes ou ne pouvaient pas se connecter, le problème pourrait ne pas être le VPN lui-même — cela pourrait être le mode dans lequel il fonctionne.

Le mode proxy système ne redirige que le trafic des applications qui prennent explicitement en charge les paramètres de proxy — généralement les navigateurs. Les jeux, les gestionnaires de téléchargement, les mises à jour système et la plupart des processus en arrière-plan vont directement sur Internet, contournant complètement le tunnel VPN.

Le mode TUN crée un adaptateur réseau virtuel au niveau du système d'exploitation, capturant tout le trafic de chaque application sur l'appareil — sans exceptions. C'est une solution plus complète, bien qu'elle consomme légèrement plus de CPU et draine la batterie un peu plus rapidement que le mode proxy.

Si une application ne se comporte pas comme prévu pendant que votre VPN est actif, vérifiez si le mode TUN est activé avant de supposer que le problème vient d'ailleurs.

7. Quel protocole devriez-vous réellement utiliser ?

Voici comment associer le bon protocole à votre cas d'utilisation :

- Utilisation quotidienne générale : WireGuard est le choix par défaut. Il est rapide, bien audité, et l'avantage de performance par rapport à tout le reste est difficile à ignorer.

- Réseaux d'entreprise ou corporatifs : IKEv2/IPsec est la norme — pris en charge nativement sur tous les principaux systèmes d'exploitation, largement compatible avec les pare-feu, et gère le changement de réseau avec grâce.

- Connexions mobiles ou instables : La fondation QUIC de TUIC la rend significativement plus stable lorsque vous passez entre le Wi-Fi et le cellulaire. IKEv2 gère également bien l'itinérance grâce à son extension MOBIKE.

- Proxy léger sans surcharge de tunnel complète : Shadowsocks est rapide et chiffré, et s'intègre bien dans des configurations de routage fractionné où vous ne souhaitez proxy que du trafic spécifique.

- Besoin de couvrir toutes les applications : Assurez-vous que votre client prend en charge le mode TUN — sinon, certaines applications se connecteront complètement en dehors du tunnel.

- Stabilité plutôt que vitesse : OpenVPN sur TCP est l'option la plus fiable sur des réseaux restrictifs ou imprévisibles, bien que le compromis de vitesse soit significatif.

Conclusion

Chaque VPN vous ralentit dans une certaine mesure — c'est inévitable. Mais l'écart entre un protocole bien choisi et un mal assorti peut être énorme. WireGuard fixe la barre de performance ; IKEv2/IPsec est le cheval de bataille d'entreprise avec support natif du système d'exploitation ; TUIC se maintient mieux sur des liens mobiles et longue distance ; Shadowsocks offre un proxy chiffré rapide avec une surcharge minimale ; et OpenVPN sur TCP appartient à l'ensemble restreint de scénarios où la compatibilité l'emporte sur tout le reste.

En dehors du protocole, l'infrastructure qui le soutient compte tout autant. La proximité du serveur, la bande passante disponible et l'équilibrage de charge déterminent tous combien du plafond du protocole vous atteindrez réellement. Lors de la comparaison des services VPN, ces facteurs méritent au moins autant d'attention que le prix.

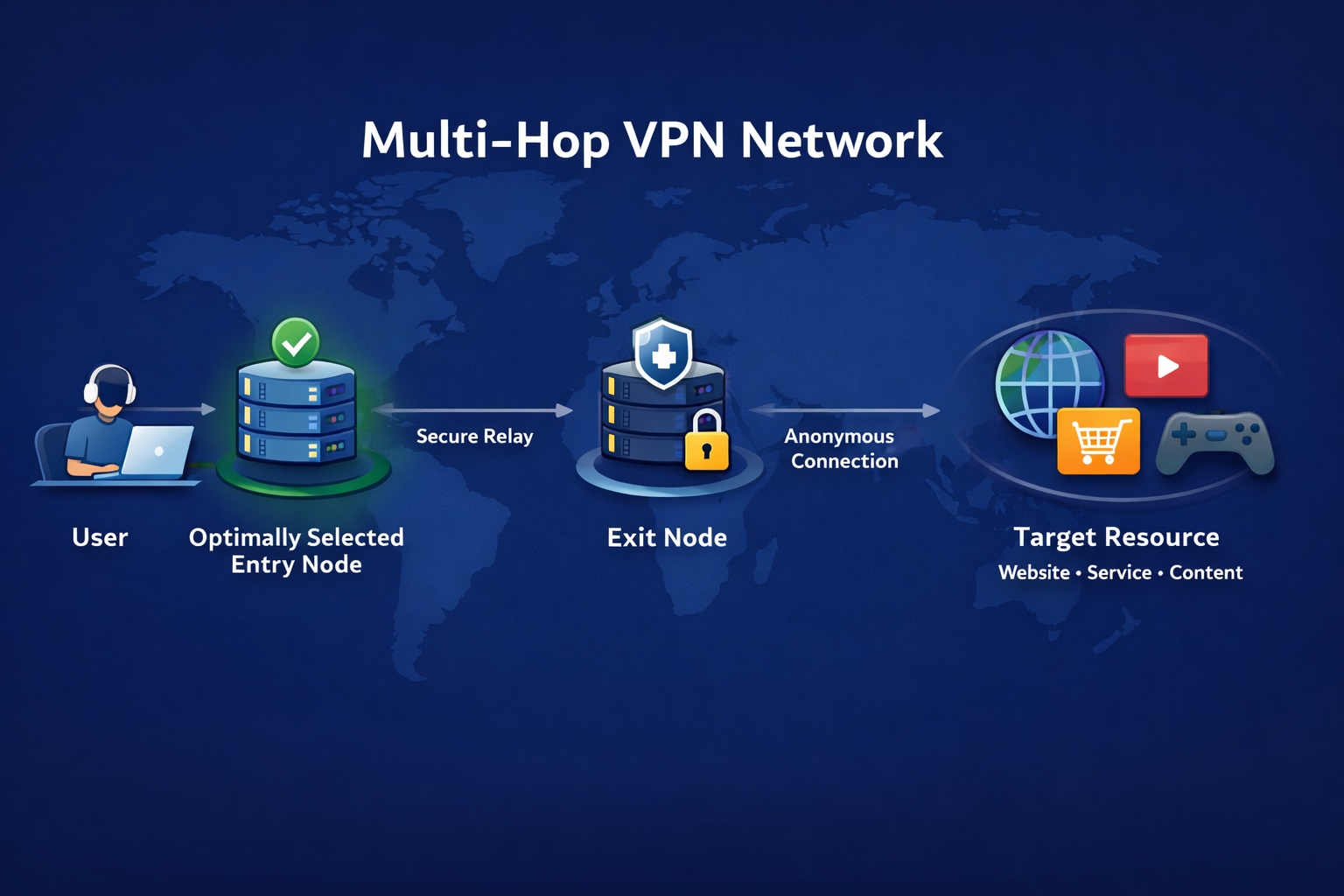

À propos de Surflare

Si vous préférez ne pas passer de temps à configurer manuellement les protocoles, jetez un œil à Surflare. Il utilise un protocole de transport optimisé pour les conditions réseau réelles — conçu pour résister sur des connexions à haute latence et à forte perte de paquets. Le client sélectionne automatiquement le meilleur itinéraire disponible, vous n'avez donc jamais à vous soucier de quel protocole ou nœud choisir. Disponible sur Windows, macOS, iOS et Android.

Sivor Veyron

Sivor Veyron