1. Почему VPN замедляют вас изначально

Без VPN ваши данные идут самым прямым маршрутом между вашим устройством и сервером назначения. Добавьте VPN в смесь, и каждый пакет должен пройти через три дополнительных этапа:

Шифрование. Каждый исходящий пакет шифруется на вашем устройстве перед отправкой. Чем тяжелее шифрование, тем больше времени процессор тратит — и это быстро накапливается на мобильном оборудовании.

Перенаправление. Вместо того чтобы идти прямо к месту назначения, ваш трафик сначала попадает на сервер VPN, а затем перенаправляется. Этот дополнительный переход добавляет реальную задержку — здесь не обойтись без физики.

Накладные расходы протокола. Разные протоколы упаковывают ваши данные по-разному. Некоторые из них легкие и эффективные; другие содержат так много рукопожатий и заголовочных данных, что они расходуют пропускную способность еще до того, как хотя бы один байт вашего фактического контента переместится.

Согласно технической документации VPN от Cloudflare, накладные расходы на шифрование и эффективность протокола являются двумя основными переменными производительности — в большинстве случаев они более значимы, чем количество серверов или географическое покрытие.

2. Основные протоколы VPN объяснены

Перед сравнением скоростей вот что представляет собой каждый протокол и для чего он был создан.

WireGuard

WireGuard — самый быстрый протокол VPN, который широко используется сегодня. Выпущенный в 2019 году, он был создан с нуля с использованием современной криптографии — ChaCha20 для шифрования, Curve25519 для обмена ключами — и работает непосредственно в ядре операционной системы, исключая уровень обработки, который старые протоколы не могут избежать. Его кодовая база составляет около 4,000 строк, по сравнению с более чем 70,000 для OpenVPN. Меньше кода означает меньше уязвимостей, более легкий аудит и заметно меньшие накладные расходы на ЦП. Проект WireGuard описывает свою цель дизайна как «простой, быстрый и современный» — и в бенчмарках он последовательно демонстрирует все три качества.

IKEv2 / IPsec

IKEv2/IPsec является доминирующим стандартом VPN в корпоративных и мобильных средах. IPsec обрабатывает шифрование на уровне сети, в то время как IKEv2 управляет обменом ключами — пара, отточенная за два десятилетия реального развертывания. Большинство операционных систем реализуют IKEv2 нативно, что означает, что клиентское программное обеспечение не требуется на Windows, macOS, iOS и Android. Его выдающаяся функция для мобильных пользователей — MOBIKE: когда устройство переключается между Wi-Fi и сотовой связью, сессия VPN восстанавливается почти мгновенно без вмешательства пользователя. Производительность стабильная — обычно быстрее, чем OpenVPN, с аппаратным ускорением, доступным на большинстве современных устройств. Спецификация IKEv2 (RFC 7296) поддерживается IETF и широко поддерживается на маршрутизаторах и межсетевых экранах.

TUIC / QUIC

TUIC — это прокси-протокол, построенный на основе QUIC — того же транспортного уровня, который поддерживает HTTP/3, первоначально разработанный Google. В отличие от протоколов на основе TCP, QUIC работает через UDP и обрабатывает потерю пакетов потоком: если один поток данных теряет пакет, только этот поток останавливается, в то время как все остальные продолжают движение. На дальних или мобильных соединениях, где потеря пакетов и дрожание являются фактом жизни, такое поведение имеет измеримое значение для воспринимаемой скорости и стабильности.

Shadowsocks

Shadowsocks — это зашифрованный прокси-протокол, который направляет трафик через туннель на основе SOCKS5, используя современные стримовые шифры — обычно ChaCha20-Poly1305 или AES-256-GCM. Изначально выпущенный в 2012 году, он активно поддерживается с тех пор и имеет большую экосистему с открытым исходным кодом. Поскольку он шифрует на уровне приложения, а не на уровне ОС, накладные расходы низкие, и он хорошо интегрируется с настройками раздельной маршрутизации. Официальный проект Shadowsocks широко развернут и поддерживается большинством многопротокольных клиентов VPN.

OpenVPN

OpenVPN является основой корпоративной инфраструктуры VPN с 2001 года. Он использует TLS/SSL для шифрования и поддерживает как UDP, так и TCP транспорт — различие, которое значительно влияет на производительность. Документация OpenVPN рекомендует использовать UDP для большинства случаев из-за меньших накладных расходов, в то время как режим TCP приоритизирует надежность за счет скорости. Оба режима отстают от современных альтернатив по чистой пропускной способности, но непревзойденная совместимость OpenVPN сохраняет его актуальным в корпоративных средах.

3. Сравнение скорости протоколов

График ниже объединяет независимо протестированные данные с опубликованными оценками из нескольких источников. Качество данных варьируется в зависимости от протокола — смотрите легенду уровня источника в примечаниях к графику.

Примечание по Shadowsocks: Не существует крупномасштабного бенчмарка Gbps для Shadowsocks. Значение ~650 Мбит/с является оценкой, основанной на его легкой архитектуре (шифрование на уровне приложения, без накладных расходов на туннель) относительно проверенных протоколов. Независимые тесты на соединениях с низкой пропускной способностью показывают примерно 89–92% сохранения скорости по сравнению с базовым уровнем.

| Протокол | Сохранение скорости | Добавленная задержка | Лучше всего для |

|---|---|---|---|

| WireGuard | ~85–92% | +5–15 мс | Повседневное использование, стриминг, игры |

| TUIC (QUIC) | ~80–88% | +8–20 мс | Мобильные сети, каналы с высокой потерей пакетов |

| IKEv2 / IPsec | ~60–80% оцен. | Корпоративные сети, нативная поддержка ОС, роуминг | |

| Shadowsocks | ~75–85% оцен. | Легкое зашифрованное проксирование | |

| OpenVPN (UDP) | ~28–45% | +20–50 мс | Корпоративные VPN, обход межсетевых экранов |

| OpenVPN (TCP) | ~25–38% | +30–80 мс | Стабильность важнее скорости, устаревшие сети |

Сохранение скорости = измеренная пропускная способность с VPN ÷ базовая пропускная способность без VPN на тестовом соединении 1 Гбит/с. Значения IKEv2 и Shadowsocks, отмеченные «оцен.», являются оценками из нескольких источников без единого контролируемого бенчмарка. Фактические результаты варьируются в зависимости от местоположения сервера, условий сети и аппаратного обеспечения устройства.

4. Другие факторы, влияющие на скорость вашего VPN

Правильный выбор протокола — это первый шаг. Эти факторы определяют, сколько из этого потенциала вы на самом деле увидите на практике.

Расстояние до сервера

Физика устанавливает нижнюю границу. Свет через оптоволокно проходит примерно за 7 мс от Сингапура до Японии и около 170 мс до западного побережья США. Подключение к серверу, географически ближе к вам, почти всегда приводит к меньшей задержке и лучшим реальным скоростям. Данные о сетевой инфраструктуре ИТУ показывают, что транснациональная задержка в Азиатско-Тихоокеанском регионе сильно зависит от маршрутизации подводных кабелей — делая доступность местных серверов практическим приоритетом, а не просто приятным дополнением.

Нагрузка на сервер

Чем больше пользователей делят сервер, тем меньше пропускная способность получает каждый из них. Часы пик — например, вечера в прайм-тайм в США, когда спрос на стриминг резко возрастает — могут заметно ухудшить производительность даже на быстром протоколе. Качественные провайдеры VPN справляются с этим с помощью балансировки нагрузки в реальном времени, автоматически перенаправляя вас на менее загруженный узел.

Качество вашей локальной сети

VPN усиливает нестабильность, а не сглаживает ее. Если ваше соединение имеет высокую базовую потерю пакетов, протоколы на основе TCP страдают непропорционально — каждый потерянный пакет вызывает повторную передачу, которая останавливает весь поток. Протоколы на основе QUIC, такие как TUIC, обрабатывают потерю на уровне каждого потока, что делает их значительно более устойчивыми на ненадежных соединениях.

Производительность устройства

Шифрование и расшифровка требуют много ресурсов ЦП. На старых телефонах или бюджетных маршрутизаторах процессор может стать узким местом раньше, чем сеть. Официальные бенчмарки WireGuard показывают значительно более низкую загрузку ЦП по сравнению с OpenVPN на идентичном оборудовании — что также приводит к лучшему времени работы от батареи на мобильных устройствах. IKEv2/IPsec выигрывает от аппаратного ускорения AES-NI на большинстве современных устройств, частично сокращая разрыв с WireGuard в реальном использовании.

Пропускная способность сервера

Никакой протокол не может исправить недостаточно мощный сервер. Вот почему один и тот же протокол может работать очень по-разному у разных провайдеров VPN — пропускная способность канала имеет такое же значение, как и уровень шифрования. При оценке сервиса стоит обратить внимание на спецификации пропускной способности их узлов и на то, управляют ли они своей инфраструктурой или полагаются на сторонний хостинг.

5. Единственный сценарий, когда VPN действительно может ускорить работу

Это звучит противоречиво, но такое бывает. Некоторые интернет-провайдеры ограничивают определенные типы трафика — P2P загрузки, транснациональные соединения или стриминг с высокой пропускной способностью — используя технику, называемую качеством обслуживания (QoS). Когда ваш трафик зашифрован внутри туннеля VPN, провайдер больше не может определить, какой тип трафика это, поэтому правила ограничения не применяются. Результат: ваше соединение на самом деле становится быстрее с включенным VPN.

Исследования нескольких независимых организаций задокументировали этот эффект — скорости Netflix и YouTube у некоторых провайдеров в США и частях Азии были измерены на 20–40% выше через VPN, чем без него, именно потому что логика ограничения провайдера обходится.

Вы, скорее всего, увидите это на:

- Сетях общежитий или офисов, которые ограничивают P2P трафик

- Провайдерах с транснациональными ограничениями по пропускной способности

- Любом соединении, где стриминг имеет низкий приоритет в часы пик

6. Режим TUN против системного прокси — настройка, которую большинство людей пропускает

Если вы когда-либо включали VPN и обнаружили, что некоторые приложения все еще работают медленно или не могут подключиться, проблема может быть не в самом VPN — возможно, это связано с режимом, в котором он работает.

Режим системного прокси маршрутизирует трафик только от приложений, которые явно поддерживают настройки прокси — обычно браузеров. Игры, менеджеры загрузок, системные обновления и большинство фоновых процессов идут прямо в интернет, полностью обходя туннель VPN.

Режим TUN создает виртуальный сетевой адаптер на уровне ОС, захватывая весь трафик от каждого приложения на устройстве — без исключений. Это более полное решение, хотя оно потребляет немного больше ресурсов ЦП и немного быстрее разряжает батарею, чем режим прокси.

Если приложение не ведет себя так, как ожидалось, пока ваш VPN активен, проверьте, включен ли режим TUN, прежде чем предполагать, что проблема в другом месте.

7. Какой протокол вам действительно следует использовать?

Вот как сопоставить правильный протокол с вашим случаем использования:

- Общее повседневное использование: WireGuard — это выбор по умолчанию. Он быстрый, хорошо проверенный, и его преимущество в производительности над всем остальным трудно игнорировать.

- Корпоративные или корпоративные сети: IKEv2/IPsec является стандартом — нативно поддерживается на всех основных операционных системах, широко совместим с межсетевыми экранами и элегантно обрабатывает переключение сети.

- Мобильные или нестабильные соединения: Основа QUIC TUIC делает его значительно более стабильным при переключении между Wi-Fi и сотовой связью. IKEv2 также хорошо справляется с роумингом благодаря своему расширению MOBIKE.

- Легкое проксирование без полной накладной нагрузки: Shadowsocks быстрый и зашифрованный, и хорошо интегрируется с настройками раздельной маршрутизации, где вы хотите проксировать только определенный трафик.

- Нужны все приложения: Убедитесь, что ваш клиент поддерживает режим TUN — в противном случае некоторые приложения будут подключаться вне туннеля полностью.

- Стабильность важнее скорости: OpenVPN через TCP является самым надежным вариантом в ограничительных или непредсказуемых сетях, хотя компромисс по скорости значителен.

Итог

Каждый VPN замедляет вас в какой-то степени — это неизбежно. Но разрыв между хорошо выбранным протоколом и плохо подобранным может быть огромным. WireGuard устанавливает планку производительности; IKEv2/IPsec является рабочей лошадкой для предприятий с нативной поддержкой ОС; TUIC лучше справляется на мобильных и дальних соединениях; Shadowsocks предлагает быстрое зашифрованное проксирование с минимальными накладными расходами; а OpenVPN через TCP подходит для узкого набора сценариев, где совместимость важнее всего остального.

Кроме протокола, инфраструктура, стоящая за ним, имеет такое же значение. Близость сервера, доступная пропускная способность и балансировка нагрузки все определяют, сколько из потолка протокола вы на самом деле достигнете. При сравнении услуг VPN эти факторы заслуживают как минимум такого же внимания, как и цена.

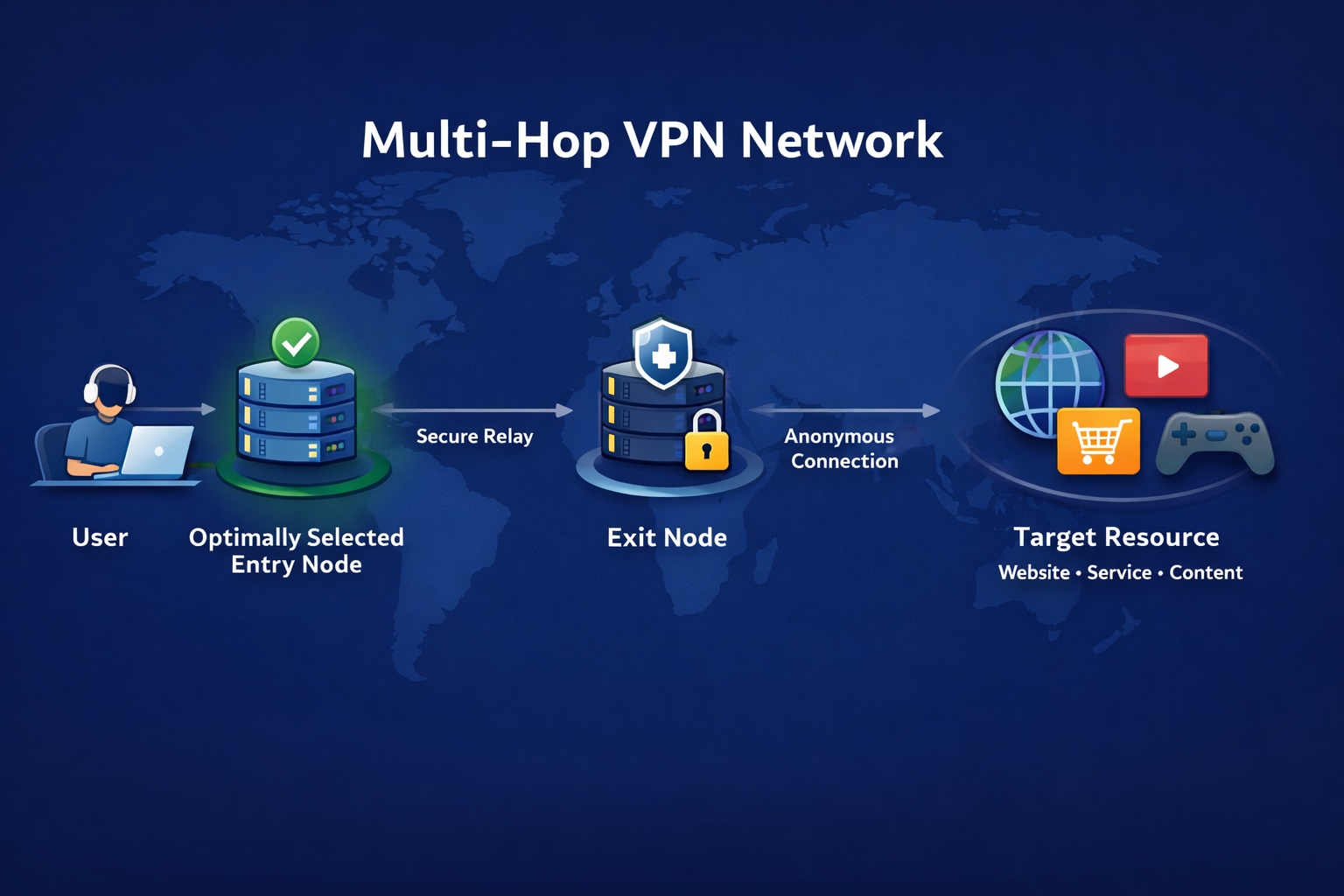

О Surflare

Если вы не хотите тратить время на ручную настройку протоколов, обратите внимание на Surflare. Он использует транспортный протокол, оптимизированный для реальных условий сети — созданный для работы на соединениях с высокой задержкой и высокой потерей пакетов. Клиент автоматически выбирает лучший доступный маршрут, так что вам никогда не придется думать о том, какой протокол или узел выбрать. Доступен на Windows, macOS, iOS и Android.

Sivor Veyron

Sivor Veyron